這幾天iCloud漏洞導致多位女性豔照一事鬧得沸沸揚揚,雖然具體原因還沒確定,但現在最大的可能是有駭客利用了GitHub上發佈的一個腳本程式,對用戶帳戶進行暴力破解。目前這一漏洞已修復,蘋果也表示會作進一步調查。不過經過這一事件,我們也對雲端服務安全有了進一步瞭解。

1.暴力破解

本次事件很可能是利用了蘋果Find My iPhone服務的一個漏洞,發起攻擊的程式被稱為iBrute,能對帳戶密碼進行暴力破解。暴力破解所使用的方法也很簡單,就是從分別包含郵件地址和密碼的兩個文件中提取信息,逐個嘗試。由於Find My iPhone存在漏洞,多次密碼錯誤也不會讓帳號被鎖定,因而可以不斷試錯,直到對了為止。找到密碼後,駭客就能連上iCloud,獲得手機備份和圖片等數據。

iCloud服務之前也被攻擊過,不過多數都是通過社會工程或公開可用的訊息進行。2011年一名男子就通過猜測密碼和用個人資料恢復密碼等手段取得了Christina Aguilera和Scarlett Johansson等女星的隱私數據。

2.服務商難以追究責任

蘋果iOS系統默認會自動在iCloud中備份照片,Google+、Flickr等也會自動將照片同步到云上。即使像SnapChat和Glimpse這樣的閱後即焚應用,也不能阻止對方在收到圖片後截圖,而如果對方用了iPhone,照片又會同步到對方的雲端。雲端服務,尤其是公共雲端服務,基本就是與網路相連,無論是個人操作失誤還是服務存在漏洞,都會導致個人數據洩露。隱私數據與可分享數據在存儲上也不會作出區別。

在用戶數據洩露後,根據一般使用條款,雲端服務商也不會承擔過多的責任。安全專家表示有兩種方法可以避免這種豔照事件,一是別拍這種私密照,因為總有一天會流傳出去;二是注意公司與個人是不對等的,公司基本都會免於責罰。沒有豔照就是防止豔照洩露的最好辦法。

3.iOS用戶的補救措施

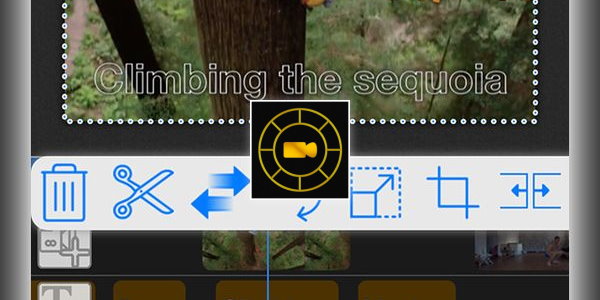

檢查雲端,而不只是設備。刪了手機上的照片並不意味著也從雲端刪除。雲端服務可以備份用戶在設備上的各種內容。如果真的有不想讓別人看到的東西,那就要在所有 地方把它刪除。或者還可以直接停止雲端服務。另外,在iCloud上刪除照片後,最初拍攝照片的那台設備上還會存在原始照片,如果想完全清除,需要在設備上 進行刪除。

使用兩步驗證措施,在登錄前回答兩個問題。一個問題是提供正確的密碼,另一個是通過簡訊或郵件接收驗證碼。即使駭客能破解密碼,這也可以有效阻止入侵,因為他們難以獲取認證碼。iCloud擁有兩步驗證措施,不過需要用戶手動開啟。

在服務和設備上使用不同密碼。在所有地方都使用相同密碼會加大被駭客攻破的概率,但很多懶人都沒有做到這一點。

在這個手機越來越智慧,使用也越來越頻繁的年代,自拍前還是需要三思而後行。無論用的什麼系統,被破解也只是遲早的事。

本文章獲雷鋒網授權使用,原文連結請點此:leiphone